Информационная безопасность в Российской Федерации регулируется следующими типами нормативно-правовыми документов:

- Акты федерального законодательства:

- Федеральные законы (кодексы);

- Указы Президента РФ;

- Постановления Правительства РФ;

- Нормативные правовые акты федеральных министерств и ведомств;

- Нормативные правовые акты субъектов РФ, органов местного самоуправления и т.д.

- Нормативно-методические документы государственных органов.

- Стандарты информационной безопасности:

- Международные стандарты;

- Государственные (национальные) стандарты РФ.

Рассмотрим основные законы об информационной безопасности в Российской Федерации.

Федеральный закон от 27 июля 2006 г. N 149-ФЗ "Об информации, информатизации и защите информации" – регулирует отношения, возникающие при осуществлении права на поиск, получение, передачу, производство и распространение информации, при применении информационных технологий, а также при обеспечении защиты информации, за исключением отношений, возникающих при охране результатов интеллектуальной деятельности и приравненных к ним средств индивидуализации.

Федеральный закон от 27 июля 2006 г. N 152-ФЗ "О персональных данных" – создает правовую основу обращения с персональными данными физических лиц в целях реализации конституционных прав человека, в том числе права на неприкосновенность частной жизни, личную и семейную тайну.

Персональными данными признаются любые сведения о физическом лице, в том числе его фамилия, имя, отчество, год, месяц, дата и место рождения, адрес, семейное, социальное, имущественное положение, образование, профессия, доходы, другая информация.

Определены принципы и условия обработки персональных данных. Устанавливая общий запрет на обработку персональных данных без согласия субъекта персональных данных. Важнейшей гарантией прав субъекта персональных данных является обязанность операторов и третьих лиц, получивших доступ к персональным данным, обеспечивать их конфиденциальность, а также право субъекта персональных данных на защиту своих прав и законных интересов, в том числе на возмещение убытков и (или) компенсацию морального вреда в судебном порядке.

Федеральный закон от 29 июля 2004 г. N 98-ФЗ "О коммерческой тайне" – регулирует отношения, связанные с отнесением информации к коммерческой тайне, передачей такой информации, охраной ее конфиденциальности и предупреждением недобросовестной конкуренции. Действие Закона распространяется на информацию, составляющую коммерческую тайну, независимо от вида носителя, на котором она зафиксирована.

Под коммерческой тайной понимается конфиденциальность информации, позволяющая ее обладателю при существующих или возможных обстоятельствах увеличить доходы, избежать неоправданных расходов, сохранить положение на рынке товаров, работ, услуг или получить иную коммерческую выгоду.

Федеральный закон от 6 апреля 2011 г. N 63-ФЗ "Об электронной подписи" – расширяет сферу использования и допустимые виды ЭП.

Электронная подпись - информация в электронной форме, которая присоединена к другой информации в электронной форме (подписываемой информации) или иным образом связана с такой информацией и которая используется для определения лица, подписывающего информацию;

выделяются 2 вида ЭП: простая и усиленная. Последняя может быть квалифицированной либо неквалифицированной.

Простая ЭП подтверждает, что данное электронное сообщение отправлено конкретным лицом. Усиленная неквалифицированная ЭП позволяет не только однозначно идентифицировать отправителя, но и подтвердить, что с момента подписания документа его никто не изменял.

Сообщение с простой или неквалифицированной ЭП может быть приравнено к бумажному документу, подписанному собственноручно, если стороны заранее об этом договорились, а также в специально предусмотренных законом случаях.

Усиленная квалифицированная ЭП дополнительно подтверждается сертификатом, выданным аккредитованным удостоверяющим центром. Сообщение с такой ЭП во всех случаях приравнивается к бумажному документу с собственноручной подписью.

Федеральный закон от 26 июля 2017 г. №187-ФЗ О безопасности критической информационной инфраструктуры Российской Федерации» (вступил в силу 01 января 2018 г.) регулирует отношения в области обеспечения безопасности критической информационной инфраструктуры Российской Федерации в целях ее устойчивого функционирования при проведении в отношении ее компьютерных атак.

Критическая информационная инфраструктура — объекты критической информационной инфраструктуры, а также сети электросвязи, используемые для организации взаимодействия таких объектов

В статье 5 данного закона описывается государственная система обнаружения, предупреждения и ликвидации последствий компьютерных атак на информационные ресурсы Российской Федерации (далее ГосСОПКА).

ГосСОПКА это единый территориально распределенный комплекс центров различного масштаба, обменивающихся информацией о кибератаках.

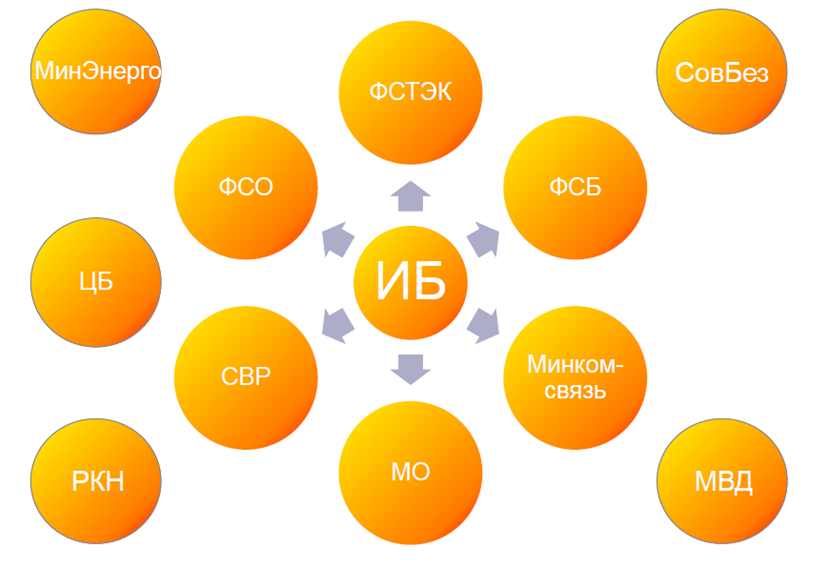

Регуляторы ИБ – организации, осуществляющие регулирование ИБ в РФ.

Каждый из регуляторов действует в своей сфере компетенции, описанной законодательством. Например, общеизвестно, что ФСБ «отвечает» за криптографию, а ФСТЭК — за все остальное (межсетевые экраны, антивирусы, системы предотвращения вторжений и т. п.). Менее очевидно то, что за защиту информации (и не только государственную тайну) в загранучреждениях отвечает Служба внешней разведки, а Федеральная служба охраны отвечает не только за СпецСвязь, но и за «поддержание и развитие сегмента международной компьютерной сети Интернет для федеральных органов государственной власти и органов государственной власти субъектов Российской Федерации», а также за безопасность системы межведомственного электронного документооборота.

Стандарт - это документ, устанавливающий требования, спецификации, руководящие принципы или характеристики, в соответствии с которыми могут использоваться материалы, продукты, процессы и услуги, которые подходят для этих целей.

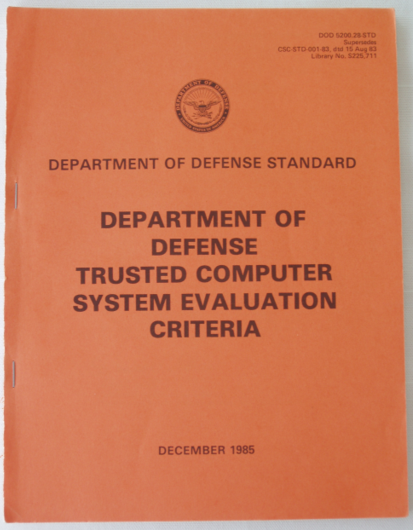

Исторически первым оценочным стандартом, получившим широкое распространение и оказавшим огромное влияние на базу стандартизации ИБ во многих странах, стал стандарт Министерства обороны США «Критерии оценки доверенных компьютерных систем» (Trusted Computer System Evaluation Criteria - TCSEC). Данный труд, называемый чаще всего по цвету обложки «Оранжевой книгой», был впервые опубликован в августе 1983 года. Уже одно его название требует комментария. Речь идет не о безопасных, а о доверенных системах, то есть системах, которым можно оказать определенную степень доверия.

«Оранжевая книга» поясняет понятие безопасной системы, которая «управляет с помощью соответствующих средств доступом к информации так, что только должным образом авторизованные лица или процессы, действующие от их имени, получают право читать, записывать, создавать и удалять информацию».

«Оранжевая книга» поясняет понятие безопасной системы, которая «управляет с помощью соответствующих средств доступом к информации так, что только должным образом авторизованные лица или процессы, действующие от их имени, получают право читать, записывать, создавать и удалять информацию».

Очевидно, что абсолютно безопасных систем не существует, это абстракция. Есть смысл оценивать лишь степень доверия, которое можно оказать той или иной системе.

В «Оранжевой книге» доверенная система определяется как «система, использующая достаточные аппаратные и программные средства, чтобы обеспечить одновременную обработку информации разной степени секретности группой пользователей без нарушения прав доступа».

Обращаю внимание, что в рассматриваемых «Критериях…» и безопасность, и доверие оцениваются исключительно с точки зрения управления доступом к данным, что является одним из средств обеспечения конфиденциальности и целостности (статической). Вопросы доступности «Оранжевая книга» не затрагивает.

ГОСТ Р ИСО/МЭК 15408 «Критерии оценки безопасности информационных технологий», аналог стандарта ISO 15408, называемый еще «Общими критериями». Является на сегодня самым полным стандартом, определяющим инструменты оценки безопасности информационных систем и порядок их использования.

«Общие критерии» предназначены служить основой при оценке характеристик безопасности продуктов и систем ИТ. Заложенные в стандарте наборы требований позволяют сравнивать результаты независимых оценок безопасности. На основании этих результатов потребитель может принимать решение о том, достаточно ли безопасны ИТ продукты или системы для их применения с заданным уровнем риска.

Стандарт ГОСТ Р ИСО/МЭК 15408 состоит из трех частей.

Первая часть

(ГОСТ Р ИСО/МЭК 15408-1 «Введение и общая модель») устанавливается общий подход к формированию требований безопасности и оценке безопасности. Требования безопасности объекта оценки (ОО) по методологии «Общих критериев» определяются исходя из целей безопасности, которые основываются на анализе назначения ОО и условий среды его использования.

Вторая часть

(ГОСТ Р ИСО/МЭК 15408-2 «Функциональные требования безопасности») содержит универсальный каталог функциональных требований безопасности и предусматривает возможность их детализации и расширения по определенным правилам.

Третья часть

(ГОСТ Р ИСО/МЭК 15408-3«Требования доверия к безопасности») включает в себя систематизированный каталог требований доверия, определяющих меры, которые должны быть приняты на всех этапах жизненного цикла продукта или системы ИТ для обеспечения уверенности в том, что они удовлетворяют предъявленным к ним функциональным требованиям. Здесь же содержатся оценочные уровни доверия (ОУД), определяющие шкалу требований, которые дают возможность с возрастающей степенью полноты и строгости оценить проектную, тестовую и эксплуатационную документацию, правильность реализации функций безопасности ОО, уязвимости продукта или системы ИТ, стойкость механизмов защиты и сделать заключение об уровне доверия к безопасности объекта оценки.

Главные достоинства ГОСТ Р ИСО/МЭК 15408:

- полнота требований к ИБ;

- гибкость в применении;

- открытость для последующего развития с учётом новейших достижений науки и техники.

Международные стандарты менеджмента информационной безопасности серии ISO 27000

Таблица 1.1 представляет собой список и краткое описание некоторых стандартов безопасности, которые опубликованы в серии ISO 27000. Все наименования стандартов на русском языке взяты в том виде, в котором они опубликованы на сайте www.iso.org

Стандарт BS ISO/IEC 27001:2005 описывает модель системы управления информационной безопасностью (СМИБ) и предлагает набор требований к организации ИБ на предприятии без привязки к способам реализации, которые выбираются исполнителями организации.

Система менеджмента информационной безопасности (СМИБ) (information security management system (ISMS) – часть общей системы менеджмента, основанная на подходе бизнес-рисков, по созданию, внедрению, функционированию, мониторингу, анализу, поддержке и улучшению информационной безопасности.

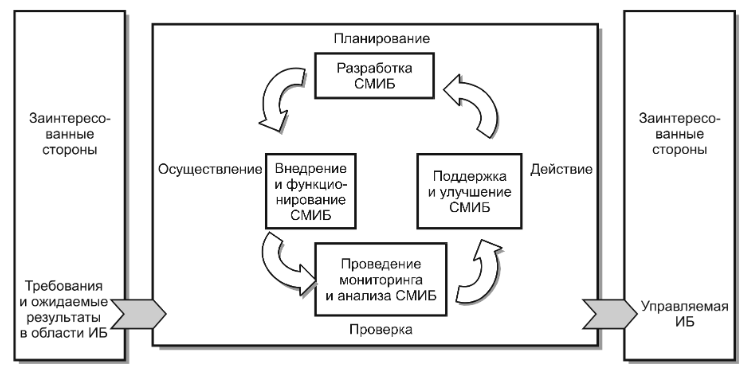

В стандарте предложено применение модели PDCA (Plan-Do-Check-Act) к жизненному циклу СМИБ, который включает разработку, внедрение, эксплуатацию, контроль, анализ, поддержку и совершенствование

Рисунок 2. Модель PDCA

На рисунке 2 показано, как СМИБ, используя в качестве входных данных требования ИБ и ожидаемые результаты заинтересованных сторон, с помощью необходимых действий и процессов выдаёт выходные данные по результатам обеспечения ИБ, которые соответствуют этим требованиям и ожидаемым результатам.

Таблица 1. Серия стандартов ISO 27000

|

Стандарт |

Наименование на русском языке |

Наименование на английском языке |

|

ISO/IEC 27000:2012 |

Информационные технологии. Методы обеспечения защиты. Системы менеджмента защиты информации. Обзор и словарь |

Information security management systems — Overview and vocabulary |

|

ISO/IEC 27001:2005 |

Информационная технология. Методы обеспечения безопасности. Системы менеджмента информационной безопасности. Требования |

Information security management systems — Requirements |

|

ISO/IEC 27002:2005 |

Информационные технологии. Свод правил по управлению защитой информации |

Code of practice for information security management |

|

ISO/IEC 27003:2010 |

Информационные технологии. Методы обеспечения безопасности. Руководство по внедрению системы менеджмента информационной безопасности |

Information security management system implementation guidance |

|

ISO/IEC 27004:2009 |

Информационная технология. Методы и средства обеспечения безопасности. Менеджмент информационной безопасности. Измерения |

Information security management — Measurement |

|

ISO/IEC 27005:2011 |

Информационная технология. Методы и средства обеспечения безопасности. Менеджмент риска информационной безопасности |

Information security risk management |

|

ISO/IEC 27006:2011 |

Информационные технологии. Методы и средства обеспечения безопасности. Требования для органов, обеспечивающих аудит и сертификацию систем менеджмента информационной безопасности |

Requirements for bodies providing audit and certification of information security management systems |

|

ISO/IEC 27007:2011 |

Информационные технологии. Методы и средства обеспечения безопасности. Руководящие указания по аудиту систем менеджмента систем информационной безопасности |

Information technology — Security techniques — Guidelines for information security management systems auditing |

|

ISO/IEC 27010:2012 |

Информационные технологии. Методы обеспечения защиты. Менеджмент обеспечения защиты информации между секторами и организациями. |

Information technology—Security techniques—Information security management for inter-sector and inter-organizational communications |

|

ISO/IEC 27011:2008 |

Информационные технологии. Методы защиты. Руководящие указания по управлению защитой информации организаций, предлагающих телекоммуникационные услуги, на основе ISO/IEC 27002 |

Information security management guidelines for telecommunications organizations based on ISO/IEC 27002 |

|

ISO/IEC 27013:2012 |

Информационные технологии. Методы обеспечения безопасности. Руководство по интегрированному внедрению ISO/IEC 27001 и ISO/IEC 20000-1 |

Guideline on the integrated implementation of ISO/IEC 20000-1 and ISO/IEC 27001 |

|

ISO/IEC 27031:2011 |

Информационные технологии. Методы обеспечения защиты. Руководящие указания по готовности информационно-коммуникационных технологий для ведения бизнеса. |

Guidelines for information and communications technology readiness for business continuity |

|

ISO/IEC 27032:2012 |

Информационные технологии. Методы обеспечения безопасности. Руководящие указания по кибербезопасности |

Information technology — Security techniques — Guidelines for cybersecurity |

|

ISO/IEC 27033-1:2009 |

Информационная технология. Методы и средства обеспечения безопасности. Сетевая безопасность. Часть 1. Обзор и концепции. |

Network security overview and concepts |

|

ISO/IEC 27033-2:2012 |

Информационные технологии. Методы и средства обеспечения защиты. Защита сети. Часть 2. Руководящие указания по проектированию и внедрению защиты сети |

Information technology — Security techniques — Network security — Part 2: Guidelines for the design and implementation of network security |

|

ISO/IEC 27033-3:2010 |

Информационная технология. Методы и средства обеспечения безопасности. Сетевая безопасность. Часть 3. Эталонные сетевые сценарии. Угрозы, методы проектирования и вопросы управления. |

Network security — Part 3: Reference networking scenarios — Threats, design techniques and control issues |

|

ISO/IEC 27034:2011 |

Информационная технология. Методы обеспечения безопасности. Безопасность приложений. Часть 1. Обзор и общие понятия. |

Information technology — Security techniques — Application security — Part 1: Overview and concepts |

|

ISO/IEC 27035:2011 |

Информационные технологии. Метод обеспечения безопасности. Управление случайностями в системе информационной безопасности. |

Security incident management |

NIST – National Institute of Standards and Technology (http://www.nist.gov/ )– американский национальный институт стандартов и технологий. Основан в 1901 году. В его составе функционирует компетентный и имеющий серьезный вес в США центр по компьютерной безопасности – CSRC, объединяющий специалистов федеральных служб, университетов, крупнейших ИТ-компаний США.

ИТ-подразделение NIST является одним из наиболее динамичных институтов стандартизации в области ИТ/ИБ. Для публикаций по ИБ в NIST выделили специальную серию под номером 800. Институт старается выпускать рекомендации практически сразу по факту появления новых или перераспределении старых угроз в сфере ИБ.

Примеры последних стандартов данной организации

( http://csrc.nist.gov/publications/ ):

|

SP 800-61 Revision 2 |

Управление инцидентами в области ИБ |

|

SP 800-94 (2012) |

Системы обнаружения/предотвращения вторжений (IDS/IPS) |

|

SP 800-125A |

Рекомендации безопасности при разворачивании гипервизора на серверах |

|

SP 800-83 Revision 1 |

Антивирусная защита стационарных и мобильных рабочих мест сотрудников |

|

SP 800-124 Revision 1 |

Обеспечение безопасности мобильных устройств организации |

|

SP 800-53A Revision 4 (2014) |

Контроль безопасности и приватности для федеральных информационных систем и организаций |

| SP 800-167 (2015) |

Руководство по белым спискам приложений |

|

SP 800-57 Part 1-Rev. 4 (2016) |

Рекомендации по управлению криптографическими ключами |

На основе документов и стандартов данной организации разрабатываются некоторые отечественные стандарты по ИБ.

СТО БР ИББС - СТандарты Отраслевые Банка России – Информационная Безопасность Банковской Системы.

СТО БР ИББС – комплекс документов Банка России, описывающий единый подход к построению системы обеспечения ИБ организаций банковской сферы с учётом требований российского законодательства.

Комплекс БР ИББС:

- СТО БР ИББС-1.0-2014. «Общие положения».

- СТО БР ИББС-1.1-2007. «Аудит информационной безопасности».

- СТО БР ИББС-1.2-2014. «Методика оценки соответствия информационной безопасности организаций банковской системы Российской Федерации требованиям СТО БР ИББС-1.0-2014».

- СТО БР ИББС-1.3-2016 «Сбор и анализ технических данных при выявлении и расследовании инцидентов информационной безопасности при осуществлении переводов денежных средств».

- СТО БР ИББС-1.4-2018: «Обеспечение информационной безопасности организаций банковской системы Российской Федерации. Управление риском информационной безопасности при аутсорсинге».

Основные цели внедрения Стандарта «Обеспечение информационной безопасности организаций банковской системы Российской Федерации. Общие положения» СТО БР ИББС-1.0 (далее — Стандарт):

- повышение доверия к банковской системе Российской Федерации;

- повышение стабильности функционирования организаций банковской системы Российской Федерации и на этой основе — стабильности функционирования банковской системы Российской Федерации в целом;

- достижение адекватности мер по защите от реальных угроз информационной безопасности;

- предотвращение и (или) снижение ущерба от инцидентов информационной безопасности.

Основные задачи Стандарта:

- установление единых требований по обеспечению информационной безопасности организаций банковской системы Российской Федерации;

- повышение эффективности мероприятий по обеспечению и поддержанию информационной безопасности организаций банковской системы Российской Федерации.

Стандарт Банка России СТО БР ИББС-1.2-2014 "Обеспечение информационной безопасности организаций банковской системы Российской Федерации. Методика оценки соответствия информационной безопасности организаций банковской системы Российской Федерации требованиям СТО БР ИББС-1.0-2014"

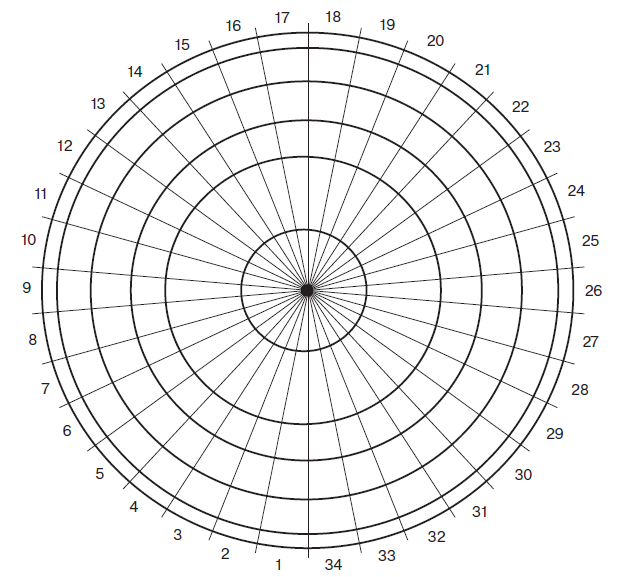

Целью данной методики является оценка соответствия обеспечения ИБ организации БС РФ требованиям СТО БР ИББС-1.0 по следующим направлениям:

- текущий уровень ИБ организации;

- менеджмент ИБ организации;

- уровень осознания ИБ организации.

Основными задачами настоящей методики являются:

- определение состава показателей ИБ и способов их оценивания;

- определения итогового уровня соответствия ИБ организации требованиям СТО БР ИББС-1.0.

Показатели информационной безопасности. Способы оценивания показателей

Для оценки степени соответствия обеспечения ИБ организации требованиям СТО БР ИББС-1.0 используются групповые и частные показатели ИБ.

Групповые показатели ИБ образуют структуру направлений оценки, детализируя оценки текущего уровня ИБ организации, менеджмента и уровня осознания ИБ.

Частные показатели ИБ входят в состав групповых показателей и представлены в виде вопросов, ответы на которые дают возможность определить оценки, которые затем формируют оценки групповых показателей.

Приложение А содержит формы, предназначенные для заполнения при проведении оценки. Каждая из форм содержит групповой показатель ИБ, входящие в него частные показатели ИБ.

Частные показатели разделены на два типа.

К первому типу относятся частные показатели, выполнение которых обязательно в организации.

Ко второму типу относятся частные показатели, выполнение которых рекомендуется в организации.

Для частных показателей, выполнение которых обязательно (первый тип), устанавливается следующая шкала степени их выполнения:

- "нет" - оценке присваивается значение, равное нулю;

- "частично" - оценке присваивается значение 0,25, 0,5 или 0,75;

- "да" - оценке присваивается значение, равное единице.

а

Для частных показателей, выполнение которых рекомендуется (второй тип), устанавливается следующая шкала степени их выполнения:

- "да" - оценке присваивается значение, равное единице;

- "нет" - частный показатель определяется как неоцениваемый (должна быть заполнена графа "н/о" - нет оценки) и не учитывается в формировании дальнейших результатов оценки.

б

Для частных показателей, выполнение которых обязательно (первый тип), устанавливается следующая шкала степени их выполнения:

- "нет" - оценке присваивается значение, равное нулю;

- "частично" - оценке присваивается значение 0,25, 0,5 или 0,75;

- "да" - оценке присваивается значение, равное единице.

Для частных показателей, выполнение которых рекомендуется (второй тип), устанавливается следующая шкала степени их выполнения:

- "да" - оценке присваивается значение, равное единице;

- "нет" - частный показатель определяется как неоцениваемый (должна быть заполнена графа "н/о" - нет оценки) и не учитывается в формировании дальнейших результатов оценки.

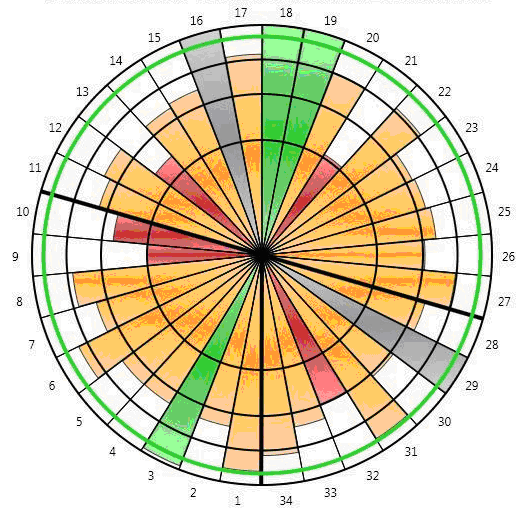

Рисунок 3. Круговая диаграмма для отображения результатов оценивания

Стандарт PCI DSS (Payment Card Industry Data Security Standard) – это документ, в котором описаны правила обеспечения безопасности информации о владельцах платежных карт при ее обработке, передаче или хранении. Он описывает требования к защите данных о держателях карт, сгруппированные в 12 тематических разделов.

Основной акцент стандарт PCI DSS делает на обеспечении безопасности сетевой инфраструктуры и защите хранимых данных о держателях платежных карт, как наиболее уязвимых с точки зрения угроз конфиденциальности местах. Стандарт регламентирует правила безопасной разработки, поддержки и эксплуатации платежных систем, в том числе процедуры их мониторинга.

Основные аспекты стандарта PCI DSS:

- Разработка и совершенствование безопасной сетевой инфраструктуры.

- Защита данных о держателях платежных карт.

- Контроль процесса обновления системных компонентов и антивирусного ПО на серверах и рабочих станциях.

- Контроль и разграничение доступа к информационным ресурсам.

- Мониторинг событий.

- Политика информационной безопасности.

Важную роль стандарт отводит разработке и поддержке базы нормативных документов системы менеджмента информационной безопасности.

Требования стандарта PCI DSS распространяются на организации, деятельность которых связана с обработкой, передачей и хранением данных о держателях платежных карт. (банки, торгово-сервисные предприятия, поставщиков технологических услуг и другие).

Данный документ предназначен для использования в процессе оценки соответствия стандарту PCI DSS как части процедуры аттестации организации. Приведенные в нём разделы содержат детальные рекомендации и описывают оптимальные способы содействия организациям при подготовке, проведении и составлении отчетных материалов по результатам проверки на соответствие требованиям стандарта PCI DSS.

Данный стандарт является важным элементом комплексного стратегического подхода по управлению финансовыми рисками, который предусматривает, в том числе, применение защищенных технологий, использование механизмов обнаружения, мошеннической деятельности, оперативного реагирования и многое другое.

ФСТЭК России

В России ведущим государственным учреждением, непосредственно ответственным за реализацию государственной политики в сфере информационной безопасности и защиту государственных интересов на общенациональном уровне, является Федеральная служба по техническому и экспортному контролю – ФСТЭК.

Федеральная служба по техническому и экспортному контролю (ФСТЭК), до августа 2004 года известная как Государственная техническая комиссия при Президенте Российской Федерации (Гостехкомиссия РФ), была создана в январе 1992 года на базе Гостехкомиссии СССР по противодействию иностранным технологическим разведкам, которая, в свою очередь ведет отсчет своего существования с декабря 1973 года. ФСТЭК, ранее подчинявшаяся напрямую Президенту РФ, в процессе административной реформы была подчинена Министерству обороны. ФСТЭК является коллегиальным органом – в состав Коллегии входят около двадцати представителей различных министерств и ведомств, таких как МВД, МИД, ФСБ, Минатом, ФСО, СВР и других.

Основными функциями ФСТЭК являются:

- проведение единой технической политики и координация работ по защите информации;

- организация и контроль над проведением работ по защите информации в организациях и учреждениях (независимо от форм собственности) от утечки по техническим каналам, от НСД к информации, обрабатываемой техническими средствами, и от специальных воздействий на информацию с целью ее уничтожения и искажения;

- поддержание системы лицензирования деятельности предприятий, организаций и учреждений по осуществлению мероприятий и (или) оказанию услуг в области защиты информации и сертификации средств защиты информации.